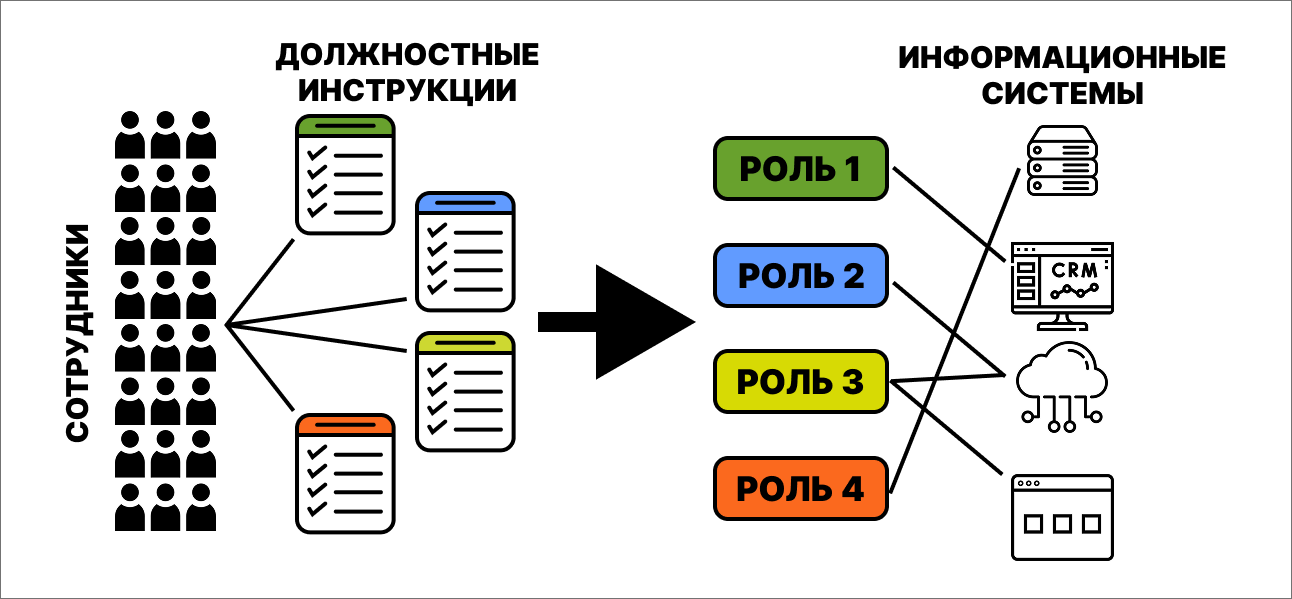

Так упрощенно выглядит ролевая модель на схеме:

Зачем Red Team Simplity провела проверочный пентест?

Проверить, нет ли чрезмерных прав у одной из сформированных ролей. Потому что компрометация учетной записи пользователя, т.е. обладателя роли, позволила бы провести успешную кибератаку.

- Во время первоначальной разведки в домене команда пентеста обнаружила распространенную уязвимость на почтовом сервере.

- В результате эксплуатации уязвимости белым хакерам Simplity удалось захватить пользовательский сегмент инфраструктуры. Однако в силу грамотной настройки политик безопасности получить наивысшие полномочия (права администратора) в домене Клиента не удалось.

- Red Team дала рекомендации по устранению уязвимости устаревшего ПО, а также по доработке групповых политик.